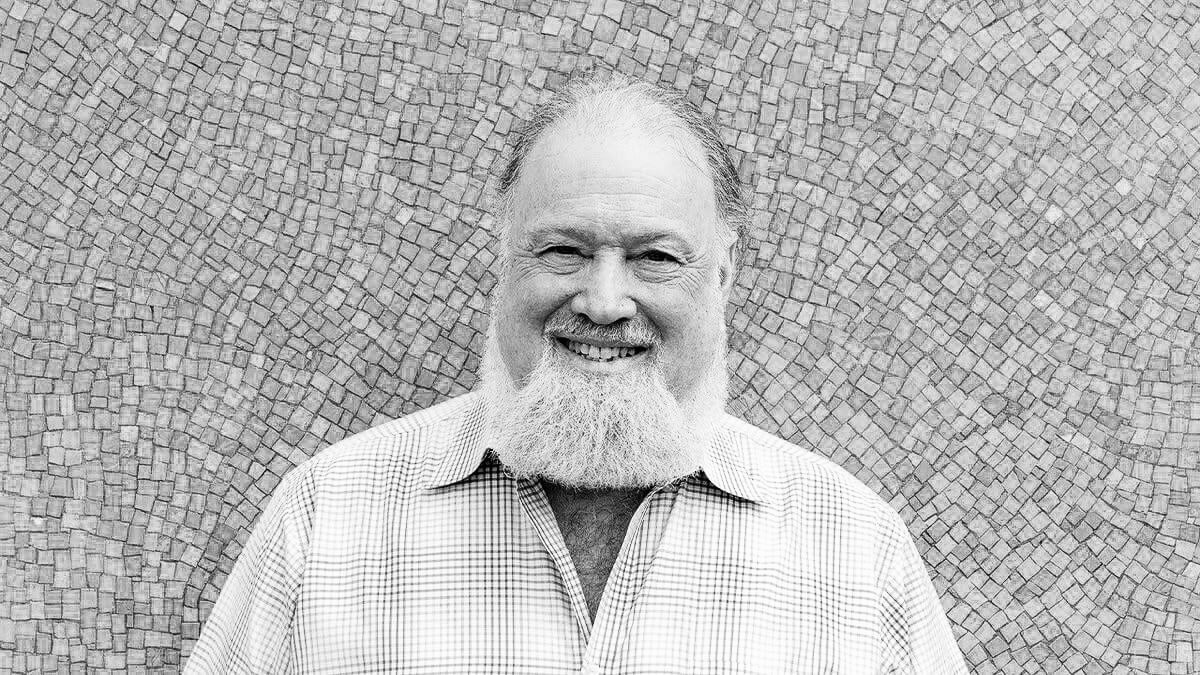

大卫·乔姆,密码学先驱。

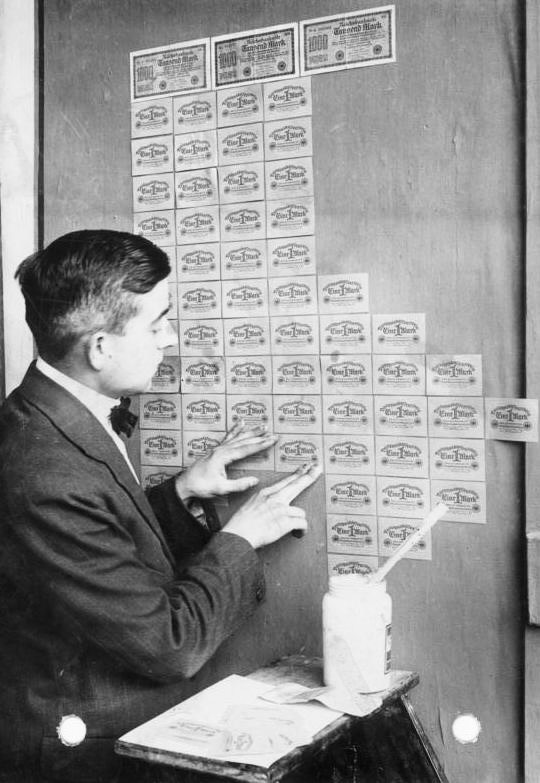

魏玛共和国时期的恶性通货膨胀。纸币贬值之厉害,甚至被用来做墙纸。

Eli Ben-Sasson,Zcash 的联合创始人,现任 StarkWare 的领导者。

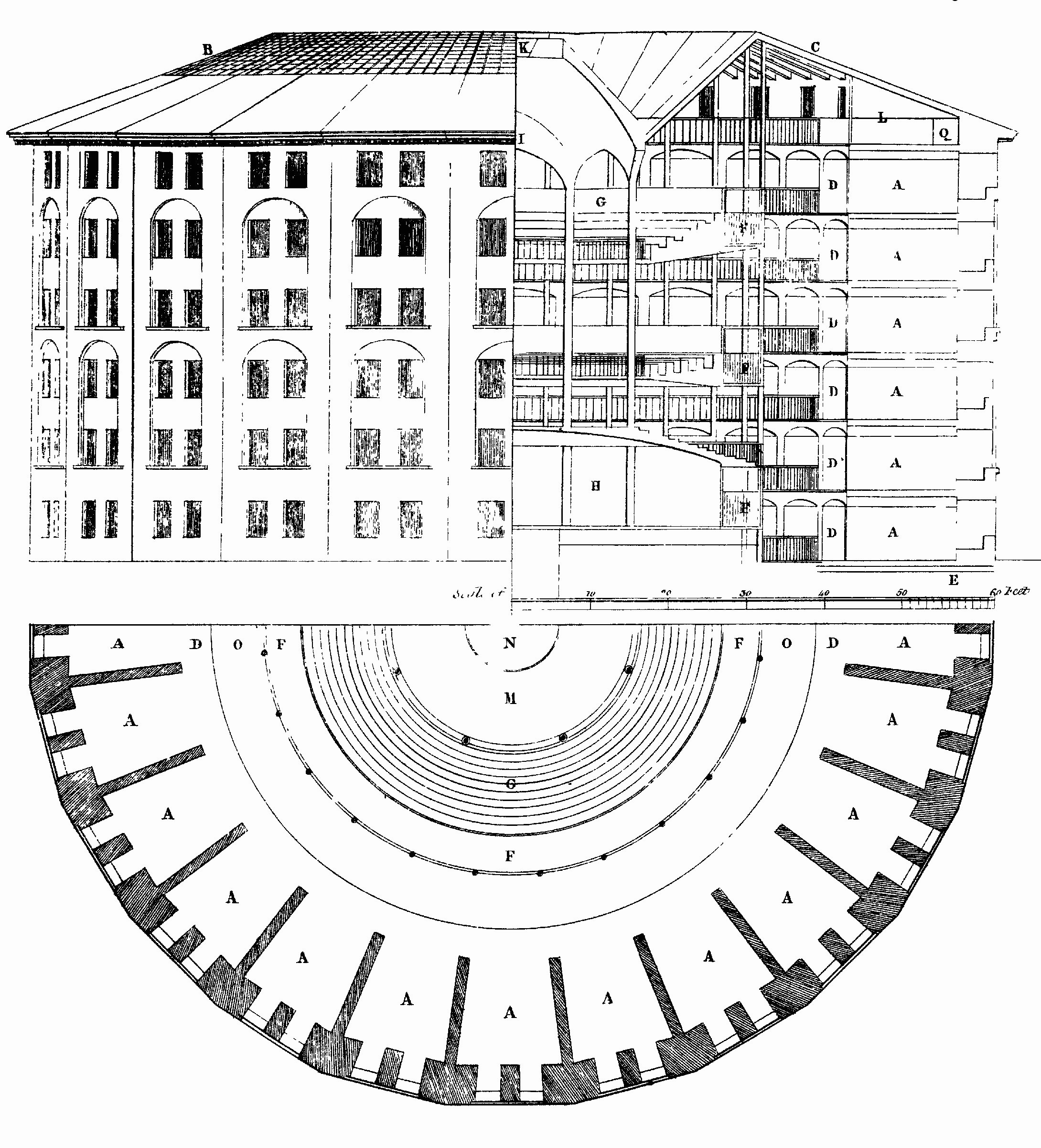

杰里米·边沁于1791年设计的全景监狱。这种监狱的设计目的是让囚犯永远不知道自己是否被监视。他们学会了自我监视。

2007年9月,储户在北方岩石银行外排队。这是英国150年来首次银行挤兑。

二战期间,纳粹德国使用恩尼格玛密码机对军事通信进行加密。操作员每天都会更改设置,生成的加密信息对于拦截者来说就像是随机的乱码。

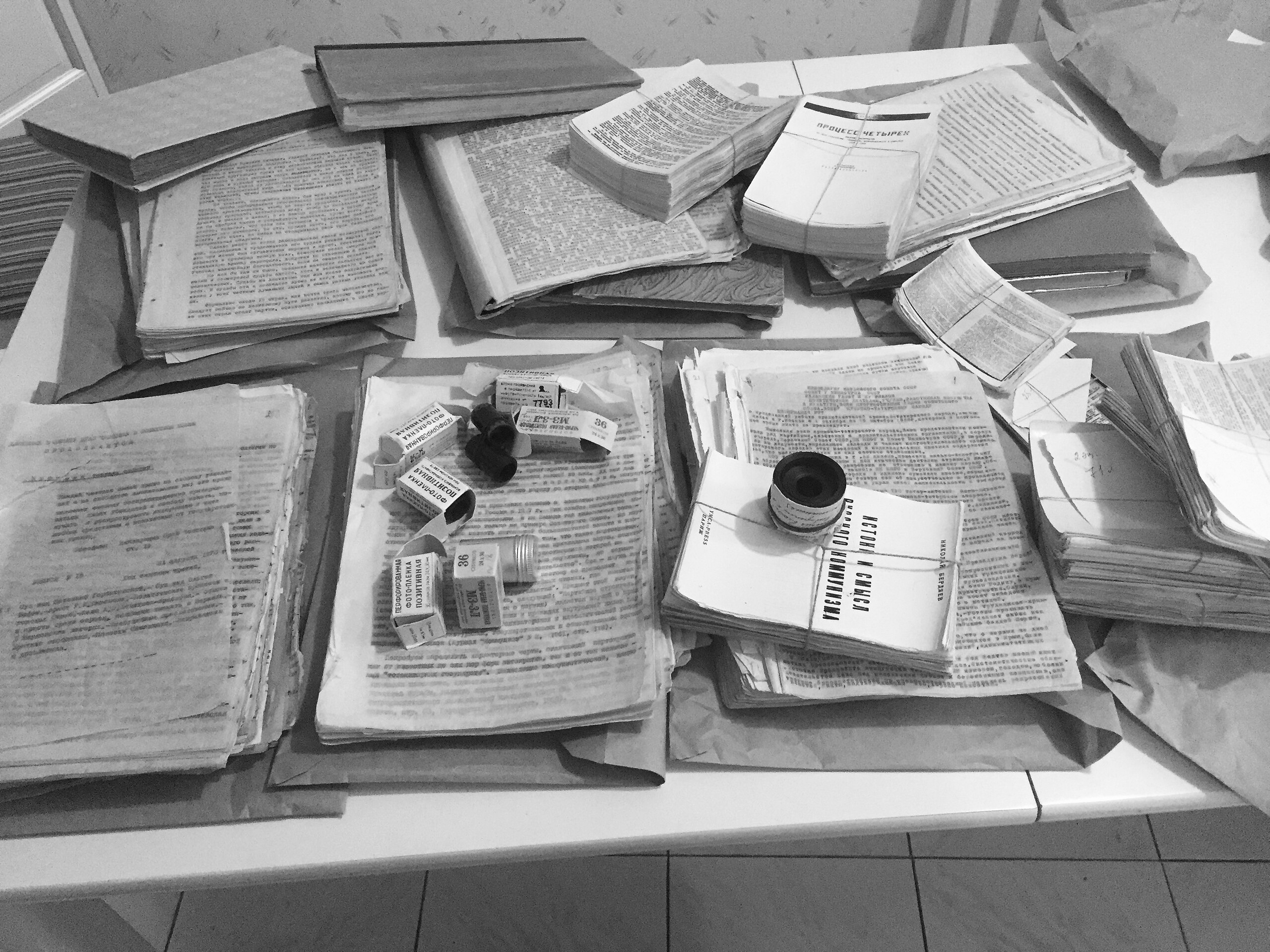

地下出版物——苏联公民手工抄写和散发禁书,以规避国家审查。持有这些书籍意味着入狱。

Zcash 早期的团队成员包括 Zcash 的联合创始人 Zooko Wilcox-O'Hearn,以及当时 Zcash 团队的初级开发人员 Jay Graber,后者后来成为 Bluesky 的首席执行官。

1989年6月5日,在北京天安门广场附近,“坦克人”站在一列坦克前。